Python sql注入 過濾字符串的非法字符實例

我就廢話不多說了,還是直接看代碼吧!

#coding:utf8#在開發過程中,要對前端傳過來的數據進行驗證,防止sql注入攻擊,其中的一個方案就是過濾用戶傳過來的非法的字符def sql_filter(sql, max_length=20): dirty_stuff = [''', '', '/', '*', '’', '=', '-', '#', ';', '<', '>', '+', '%', '$', '(', ')', '%', '@','!'] for stuff in dirty_stuff: sql = sql.replace(stuff, '') return sql[:max_length]username = '1234567890!@#!@#!@#$%======$%'username = sql_filter(username) # SQL注入print username# 輸出結果是:1234567890

補充知識:python解決sql注入以及特殊字符

python往數據庫插入數據,

基礎做法是:

cur=db.cursor()sql = 'INSERT INTO test2(cid, author, content) VALUES (1, ’1’, ’aa’)'cur.execute(sql,())

也可以這樣:

cur=db.cursor()sql = 'INSERT INTO test2(cid, author, content) VALUES (%s, ’%s’, ’%s’)'sql=sql%(’2’,’2’,’bb’)cur.execute(sql,())

但是當含有特殊一點的字符時就有問題了,比如單引號,%等,甚至會被sql注入。

和其他語言一樣,python也他的方法來解決sql注入。

cur=db.cursor()sql = 'INSERT INTO test2(cid, author, content) VALUES (%s, %s, %s)'cur.execute(sql,(’3’,’3’,’c%c’))

注意,后面2個%s的前后單引號去掉了。

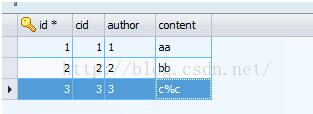

結果如下:

以上這篇Python sql注入 過濾字符串的非法字符實例就是小編分享給大家的全部內容了,希望能給大家一個參考,也希望大家多多支持好吧啦網。

相關文章:

網公網安備

網公網安備